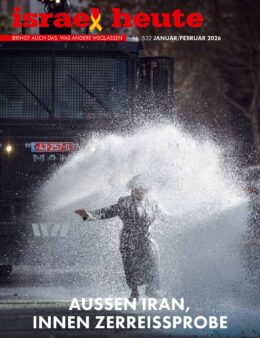

(JNS) Die iranischen Cyberangreifer, die Israel ins Visier genommen haben, haben sich darauf konzentriert, Panik zu verbreiten, ohne jedoch fortgeschrittene Cyberangriffsfähigkeiten zu aktivieren, sagen Beobachter in Israel und warnen, dass die feindlichen Akteure weiterhin nach neuen Schwachstellen suchen werden.

In diesem Monat haben iranische Cyberangreifer Berichten zufolge die Raketenwarnanlagen der Stadtverwaltungen von Jerusalem und Eilat aktiviert und die E-Mails hochrangiger israelischer und amerikanischer Beamter und Führungskräfte ins Visier genommen.

Im November richtete sich eine Reihe von Cyberangriffen auf iranische Tankstellen und Autobahnschilder im ganzen Land, wobei Berichten zufolge jede Tankstelle im Land lahmgelegt wurde, während gleichzeitig Anzeigen übernommen und subversive regimefeindliche Botschaften angezeigt wurden.

Der israelisch-iranische Cyber-Schattenkrieg scheint also kein Ende zu nehmen. Das 2012 eingerichtete Nationale Cyber-Direktorat Israels (ursprünglich bekannt als Nationales Cyber-Büro) ist eine Regulierungsbehörde, die sicherstellt, dass kritische Webseiten des privaten und öffentlichen Sektors geschützt sind, und die Mindestschutzniveaus festlegt, die für alle kritischen Infrastrukturen und Unternehmen des privaten Sektors erforderlich sind.

„Die Hacks zielten insbesondere auf öffentliche Adressensysteme in Jerusalem und Eilat ab“, sagte Omree Wechsler, ein leitender Forscher am Blavatnik Interdisciplinary Cyber Research Center der Universität Tel Aviv. „Als klares israelisches Symbol zeigt es, dass es sich um einen opportunistischen Angriff handelt und nicht um einen ausgeklügelten und gut geplanten Angriff, der vor Jahren gestartet wurde; die Hacker griffen dort an, wo sie Schlupflöcher fanden.“

„Da sich viele Cyberangriffe in der Welt auf Finanz- oder Spionageziele konzentrieren, entsprechen die iranischen Aktivitäten gegen Israel dem Muster, Schaden anzurichten oder Panik zu verbreiten. Solche Angriffe sind üblich und Teil einer täglichen Routine, die Tausende von Versuchen umfasst, sich in jedes System oder jeden Server zu hacken, dessen Beschädigung ein Medienecho hervorrufen würde, im Gegensatz zu den Spionageaktivitäten, die ebenfalls jeden Tag stattfinden“, erklärte er.

Raum für Verbesserungen in allen Bereichen

Professor Oberst a.D. Gabi Siboni, Experte für Cybersicherheit, militärische Strategie und Technologie am Jerusalemer Institut für Strategie und Sicherheit, erklärte gegenüber JNS, er sei der Meinung, dass „Israel über ein gut funktionierendes System verfügt,, um mit diesen Bedrohungen umzugehen, und das die Bereitschaft aufrechterhält. Natürlich gibt es keine Immunität, und es ist für die Angreifer immer möglich, eine Lücke zu finden und durch sie einzudringen.“

Siboni, der als leitender Berater für die israelischen Verteidigungskräfte und andere israelische Sicherheitsorganisationen tätig ist, sagte, es sei wichtig, daran zu denken, dass „nicht nur Regierungssysteme angegriffen werden können, sondern auch zivile Systeme, und dies kann zu erheblichen Schäden führen“, bemerkte er und verwies auf den Ransomware-Angriff auf die israelische Versicherungsgesellschaft Shirbit im Jahr 2020, der sich als äußerst schädlich erwies.

„Obwohl das israelische staatliche Verteidigungssystem auch zivile Systeme berührt, ist der zivile Bereich unabhängig und sensibler“, sagte er. „Es gibt immer Raum für Verbesserungen in allen Bereichen.“

Gabi Siboni. Bild: Mit freundlicher Genehmigung.

Wechsler sagte, dass es bei der Bewertung der Bereitschaft Israels für diese Art von Angriffen und im weiteren Kontext iranischer Cyberangriffe „wichtig ist, eine Grenze zu ziehen zwischen der Verteidigung militärischer Systeme und Anlagen, kritischer Infrastruktur, deren Bedeutung für den Schutz im Cyberspace Israel als erste Nation erkannt hat, und der Situation im privaten Sektor und den lokalen Gemeinden. Kritische Infrastrukturen, deren Angriffe physische Schäden verursachen können, unterliegen der Leitung des National Cyber Directorate und sind daher gut geschützt.“

Er sagte: „Das Gleiche gilt für militärische und nationale Sicherheitssysteme. Diese Angriffe auf die kommunalen Adressensysteme zeigen aber, dass es an Bewusstsein, Regulierung und Durchsetzung mangelt, wenn es um die Cybersicherheit dieser Einrichtungen geht. Das Gleiche gilt für viele private Organisationen, insbesondere für kleine und mittlere Unternehmen, bei denen es keine Behörde gibt, die die Sicherheitsverfahren durchsetzen und überwachen kann.“

Auf die Berichte in den internationalen Medien über angebliche israelische Cyber-Offensiven gegen den Iran angesprochen, sagte Siboni, er versuche, die Gesamtstrategie Israels in dieser Kampagne zu verstehen. „Zwei Seiten tauschen Schläge aus, hin und her, aber was ist die Strategie in diesem Zusammenhang? Diese Frage stelle ich mir immer, und ich kenne die Antwort darauf nicht“, räumte er ein.

Wechsler zufolge „gilt Israel in allen Bereichen als hochentwickelter Cyber-Akteur, etwa bei der Cyber-Verteidigung und der Sammlung von Informationen, und verfügt über ein florierendes lokales Cyber-Ökosystem. Wie sich im Laufe der Jahre herausgestellt hat, rangiert Israel auch bei den offensiven Cyberfähigkeiten ganz oben und hat in diesem Bereich weitaus fortgeschrittenere Fähigkeiten als der Iran bewiesen.“

„Wir können zwar davon ausgehen, dass diese Fähigkeiten in großem Umfang zum Sammeln von Informationen genutzt werden, aber die Störangriffe von [Berichten über] Stuxnet [Cyberangriff auf iranische Zentrifugenmaschinen] im Jahr 2010 bis hin zu dem Angriff auf den Schahid-Rajai-Hafen in Bander Abbas [Iran] im Mai 2020 zeigen, dass Israel seine Fähigkeiten angeblich nutzt, um den iranischen Nuklearplan zu stören und zu beeinträchtigen, den Israel als existenzielle Bedrohung ansieht“, so Wechsler. „Wir können die Sabotage anderer [iranischer] Pläne, wie ballistische Raketen und fortschrittliche Drohnen, und [israelische] Vergeltungsmaßnahmen gegen Angriffe auf seine eigene kritische Infrastruktur nicht ausschließen.“

Mit Blick auf die Zukunft sind sich Siboni und Weschler einig, dass das Quantencomputing einen Durchbruch bei den Fähigkeiten zur Cyber-Kriegsführung darstellen wird.

Omree Wechsler. Bild: Bild: Mit freundlicher Genehmigung.

„Die Fähigkeiten entwickeln sich ständig weiter, sowohl bei Angreifern als auch bei Verteidigern“, sagte Siboni. „Ich sehe keinen großen Durchbruch, solange wir nicht in den exotischen Bereich der Quanteninformatik vordringen, was wahrscheinlich in absehbarer Zeit geschehen wird. Bis dahin wird sich jede Seite schrittweise verbessern, Schwachstellen finden und darauf reagieren.

Wechsler sagte, dass „die Fortschritte bei den Cyber-Bedrohungen und -Fähigkeiten in zwei Richtungen verlaufen“.

„Einerseits“, erklärte er, „ist es kein Geheimnis, dass die Staaten viele Ressourcen investieren, um fortschrittlichere Fähigkeiten zu entwickeln, die sie zur Nachrichtengewinnung und als Teil des militärischen Instrumentariums einsetzen. Andererseits sind wir umso anfälliger für diese Bedrohungen, je digitaler und vernetzter wir werden. Trends wie ‚alles vernetzen‘ und das Internet der Dinge (IoT) vergrößern die Angriffsfläche, während aufkommende oder künftige Technologien wie künstliche Intelligenz und Quantencomputer sowohl die Verteidigungs- als auch die Angriffsfähigkeiten durch mehr Rechenleistung und Automatisierung verbessern dürften.

Dieselben Technologien könnten jedoch auch die Sicherheit erhöhen, schätzte er ein, und fügte hinzu, dass „wir mit den richtigen Vorschriften, Grundsätzen und Normen auch viele der Risiken abmildern könnten.“